Seguridad de APIs

Las que nadie conoce, pero son las que conectan el mundo de hoy.

La mayoría de empresas no tiene un inventario real de sus APIs. Radware resuelve eso, pero primero hay que aceptar que el problema existe.

En algunas platicas casuales internas del trabajo, hablaban de un cliente que tenía varias APIs en producción y al parecer eran mas de las que debían estar. Algunas eran de integraciones viejas, otras habían quedado activas después de pruebas o migraciones. Nadie las había dado de baja. Nadie las monitoreaba. Seguían vivas y listas para responder peticiones.

No eran inseguras por diseño. Es que nadie sabía que existían.

Ese es el riesgo real de las APIs en la actualidad: no las que están mal configuradas, sino las que están completamente fuera del radar. OWASP lo documenta desde hace años y el número sigue igual — solo el 6% de las organizaciones tiene documentación completa de todas sus APIs. El resto opera con fe y con la esperanza de que lo que no ven no les va a hacer daño.

Gartner tiene una frase ante esto: las APIs ocultas y las dormidas están causando brechas que superan en magnitud a las de otros vectores de ataque. No es una advertencia futurista. Es una descripción de lo que ya pasa.

Qué hace Radware y por qué me parece relevante

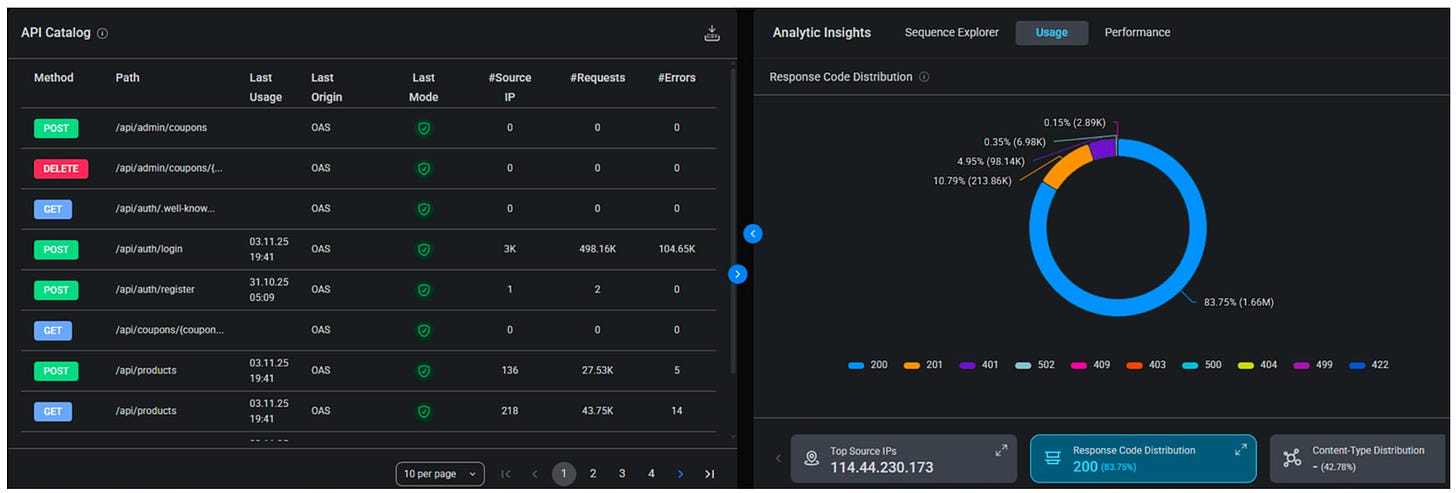

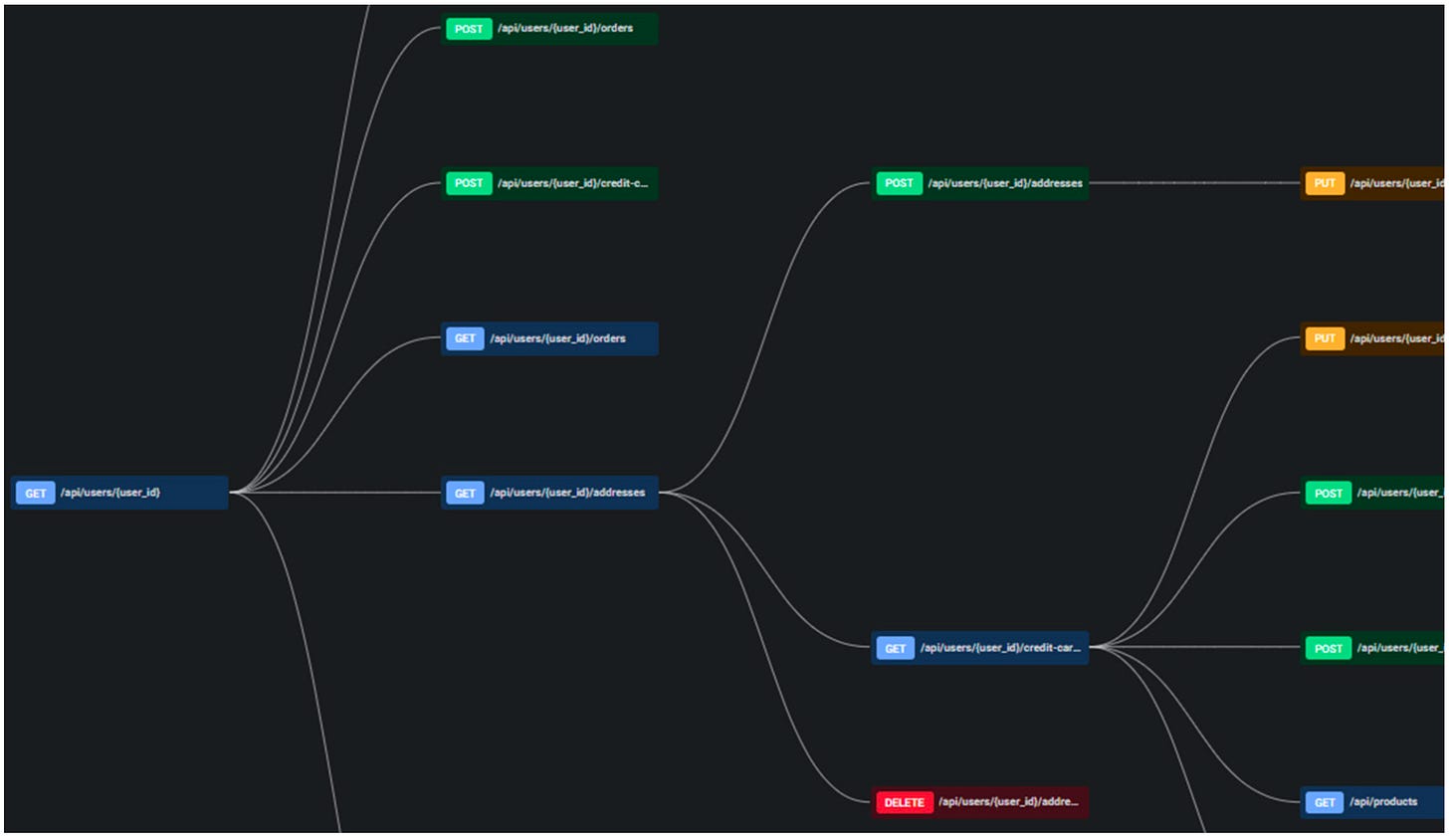

El servicio de seguridad de APIs de Radware parte de un principio distinto al de la mayoría de soluciones: trabaja desde el tráfico real en producción, no desde documentación estática, ni escaneos periódicos.

El descubrimiento continuo detecta todas las APIs activas — incluyendo las de terceros, las obsoletas, las que nadie documentó. Eso solo ya resuelve el problema más común que vemos en clientes: no saber qué tienen corriendo. El 86% de las organizaciones usa once o más APIs de terceros por aplicación. Pocas tienen visibilidad sobre todas ellas.

El punto que más me llama la atención es la protección contra ataques de lógica de negocio. No es un ataque técnico clásico como inyección de código — es uno que aprovecha cómo funciona la API para hacer cosas que no debería permitir: manipular precios, saltarse flujos de autorización, abusar de integraciones. Radware reporta que el 94% de los atacantes ya incluyen elementos de este tipo. La mayoría de las soluciones de WAF (Web Application Firewall) tradicionales no los detectan porque el tráfico técnicamente se ve normal.

Lo que no dice el manual

Ninguna herramienta resuelve el problema de gobierno previo: quién es dueño de cada API, qué equipo la mantiene, quién tiene autoridad para darla de baja. Eso es una conversación organizacional.

En lo que sí te ayuda Radware es a poder tener esa conversación, ya sea con tu cliente o con tu equipo interno de IT o Seguridad, con los datos en la mano, con una visibilidad completa. Cuando puedes mostrarle a un equipo que tienen 47 APIs activas de las cuales sólo 12 están documentadas, el tema deja de ser abstracto.

Y en sectores regulados, la cobertura del OWASP API Top 10 ya no es opcional — es algo que alguien te va a pedir en tu próxima auditoría.

Veredicto

La seguridad de APIs sigue siendo un problema mal atendido porque es invisible. No hay alarma cuando una API zombie recibe una petición sospechosa. El riesgo no duele hasta que duele.

Radware resuelve la parte más difícil: hacer visible lo que no se ve. Lo demás depende de ti.

Fuentes: Radware API Security Service, Radware API Security Service Solution Brief (archivo restringido) and OWASP API Security Project